团队设置

了解如何让您的团队使用Claude Code,包括用户管理、安全性和最佳实践。

用户管理

设置Claude Code需要访问Anthropic模型。对于团队,您可以通过以下三种方式之一设置Claude Code访问权限:- 通过Anthropic控制台使用Anthropic API

- Amazon Bedrock

- Google Vertex AI

- 使用您现有的Anthropic控制台账户或创建新的Anthropic控制台账户

- 您可以通过以下任一方法添加用户:

- 在控制台内批量邀请用户(控制台 -> 设置 -> 成员 -> 邀请)

- 设置SSO

- 邀请用户时,他们需要以下角色之一:

- “Claude Code”角色意味着用户只能创建Claude Code API密钥

- “Developer”角色意味着用户可以创建任何类型的API密钥

- 每个被邀请的用户需要完成以下步骤:

- 接受控制台邀请

- 检查系统要求

- 安装Claude Code

- 使用控制台账户凭据登录

- 遵循Bedrock文档或Vertex文档

- 向用户分发环境变量和生成云凭据的说明。了解更多关于如何在此处管理配置。

- 用户可以安装Claude Code

我们如何处理安全问题

您代码的安全性至关重要。Claude Code的核心是安全性。我们按照Anthropic全面安全计划的要求开发Claude Code,就像我们开发所有应用程序和服务一样。您可以在Anthropic Trust Center阅读更多关于我们的计划并请求访问资源(如我们的SOC 2 Type 2报告、ISO 27001证书等)。 我们设计Claude Code默认具有严格的只读权限,包括读取当前工作目录中的文件,以及特定的bash命令,如date、pwd和whoami。当Claude Code请求执行额外操作(如编辑文件、运行测试和执行bash命令)时,它会向用户请求权限。当Claude Code请求权限时,用户可以仅批准该实例或允许它在以后自动运行该命令。我们支持细粒度权限,使您能够精确指定代理允许做什么(例如运行测试、运行代码检查器)和不允许做什么(例如更新云基础设施)。这些权限设置可以检入版本控制并分发给组织中的所有开发人员,也可以由个别开发人员自定义。

对于Claude Code的企业部署,我们还支持企业管理的策略设置。这些设置优先于用户和项目设置,允许系统管理员强制执行用户无法覆盖的安全策略。了解如何配置企业管理的策略设置。

我们设计Claude Code时注重透明度和安全性。例如,我们允许模型在执行git命令前先提出建议,从而让用户控制是否授予或拒绝权限。这使用户和组织能够直接配置自己的权限,而不是试图监控所有可能的变通方法。

代理系统与AI聊天体验有根本区别,因为代理能够调用与现实世界交互的工具,并在更长时间内行动。代理系统是非确定性的,我们内置了许多保护措施来减轻用户风险。

- 提示注入是指模型输入以不希望的方式改变模型行为。为了降低这种风险,我们添加了一些产品内缓解措施:

- 默认情况下,进行网络请求的工具需要用户批准

- Web获取使用单独的上下文窗口,以避免将潜在恶意提示注入主上下文窗口

- 首次在新代码库中运行Claude Code时,我们会提示您验证您是否信任该代码

- 首次看到新的MCP服务器(通过

.mcp.json配置)时,我们会提示您验证您是否信任这些服务器 - 当我们检测到具有潜在命令注入(由提示注入导致)的bash命令时,即使用户已将其列入白名单,我们也会要求用户手动批准该命令

- 如果我们无法可靠地将bash命令与白名单权限匹配,我们会关闭并提示用户手动批准

- 当模型生成复杂的bash命令时,我们会为用户生成自然语言描述,以便他们了解该命令的作用

- 提示疲劳。 我们支持按用户、按代码库或按组织将常用的安全命令列入白名单。我们还允许您切换到接受编辑模式,一次接受多个编辑,将权限提示集中在可能有副作用的工具上(例如bash)

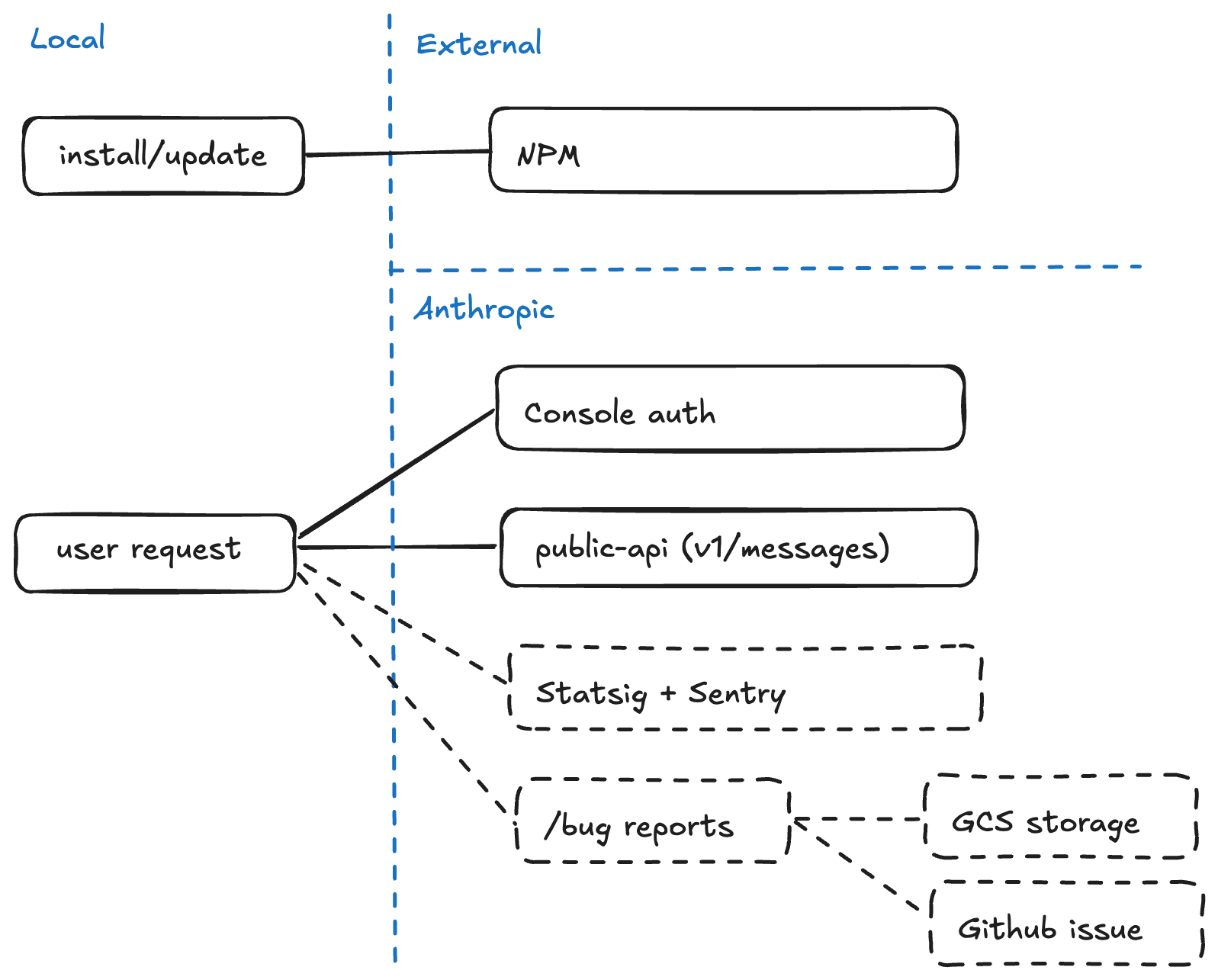

数据流和依赖关系

apiKeyHelper从替代钥匙串读取。默认情况下,此帮助程序在5分钟后或HTTP 401响应时被调用;指定CLAUDE_CODE_API_KEY_HELPER_TTL_MS允许自定义刷新间隔。

Claude Code从用户的机器连接到Statsig服务,以记录操作指标,如延迟、可靠性和使用模式。此日志记录不包括任何代码或文件路径。数据在传输过程中使用TLS加密,在静态时使用256位AES加密。在Statsig安全文档中了解更多信息。要选择退出Statsig遥测,请设置DISABLE_TELEMETRY环境变量。

Claude Code从用户的机器连接到Sentry进行操作错误日志记录。数据在传输过程中使用TLS加密,在静态时使用256位AES加密。在Sentry安全文档中了解更多信息。要选择退出错误日志记录,请设置DISABLE_ERROR_REPORTING环境变量。

当用户运行/bug命令时,包括代码在内的完整对话历史副本将发送给Anthropic。数据在传输和静态时都会加密。可选地,在我们的公共存储库中创建一个Github问题。要选择退出错误报告,请设置DISABLE_BUG_COMMAND环境变量。

默认情况下,当使用Bedrock或Vertex时,我们禁用所有非必要流量(包括错误报告、遥测和错误报告功能)。您也可以通过设置CLAUDE_CODE_DISABLE_NONESSENTIAL_TRAFFIC环境变量一次性选择退出所有这些。以下是完整的默认行为:

| 服务 | Anthropic API | Vertex API | Bedrock API |

|---|---|---|---|

| Statsig(指标) | 默认开启。DISABLE_TELEMETRY=1禁用。 | 默认关闭。CLAUDE_CODE_USE_VERTEX必须为1。 | 默认关闭。CLAUDE_CODE_USE_BEDROCK必须为1。 |

| Sentry(错误) | 默认开启。DISABLE_ERROR_REPORTING=1禁用。 | 默认关闭。CLAUDE_CODE_USE_VERTEX必须为1。 | 默认关闭。CLAUDE_CODE_USE_BEDROCK必须为1。 |

Anthropic API(/bug报告) | 默认开启。DISABLE_BUG_COMMAND=1禁用。 | 默认关闭。CLAUDE_CODE_USE_VERTEX必须为1。 | 默认关闭。CLAUDE_CODE_USE_BEDROCK必须为1。 |

settings.json(了解更多)。

Claude Code在本地以纯文本形式存储对话历史,以便用户可以恢复先前的对话。对话保留30天,用户可以通过运行rm -r ~/.claude/projects/*/提前删除它们。保留期可以使用cleanupPeriodDays设置自定义;与其他设置一样,您可以将此设置检入您的存储库,全局设置使其适用于所有存储库,或使用企业策略为所有员工管理它。卸载claude不会删除历史记录。

管理成本

使用Anthropic API时,您可以限制Claude Code工作区的总支出。要配置,请按照这些说明操作。管理员可以通过按照这些说明操作查看成本和使用情况报告。 在Bedrock和Vertex上,Claude Code不会从您的云发送指标。为了获取成本指标,几家大型企业报告使用LiteLLM,这是一个开源工具,帮助公司按密钥跟踪支出。该项目与Anthropic无关,我们尚未审核其安全性。 对于团队使用,Claude Code按API令牌消耗收费。平均而言,使用Sonnet 3.7的Claude Code每位开发人员每月花费约50-60美元,但根据用户运行的实例数量以及是否在自动化中使用它,存在很大差异。组织的最佳实践

- 我们强烈建议投资文档,以便Claude Code了解您的代码库。许多组织在存储库根目录中创建一个

CLAUDE.md文件(我们也称之为记忆),其中包含系统架构、如何运行测试和其他常用命令,以及为代码库贡献的最佳实践。该文件通常检入源代码控制,以便所有用户都能从中受益。了解更多。 - 如果您有自定义开发环境,我们发现创建一种”一键式”安装Claude Code的方法是在整个组织中推广采用的关键。

- 鼓励新用户尝试使用Claude Code进行代码库问答,或处理较小的错误修复或功能请求。要求Claude Code制定计划。检查Claude的建议,如果它偏离轨道,请提供反馈。随着时间的推移,随着用户更好地理解这种新范式,他们将更有效地让Claude Code更具代理性地运行。

- 安全团队可以为Claude Code配置受管权限,规定其允许和不允许做什么,这些权限不能被本地配置覆盖。了解更多。

- MCP是给Claude Code提供更多信息的好方法,例如连接到票务管理系统或错误日志。我们建议由一个中央团队配置MCP服务器,并将

.mcp.json配置检入代码库,以便所有用户受益。了解更多。